RDP sichern

Das Remote Desktop Protocol (RDP) ist eine effektive Möglichkeit, entfernte Server zu verwalten, aber es ist nicht so sicher, wie wir es gerne hätten. Zwei Faktoren interessieren Angreifer in der Regel. Der Standardverbindungsport (3389) wird selten geändert und einfache Passwörter können mit vorab zusammengestellten Wörterbüchern per Brute-Force erzwungen werden. Es gibt zwei Hauptmethoden, um Ihre RDP-Verbindung vor externen Angriffen zu schützen und das Risiko eines Server-Hacks zu verringern. In diesem Leitfaden werden wir Ihnen kurz zeigen, wie Sie jede von ihnen einrichten.

Nicht-Standard-Port festlegen

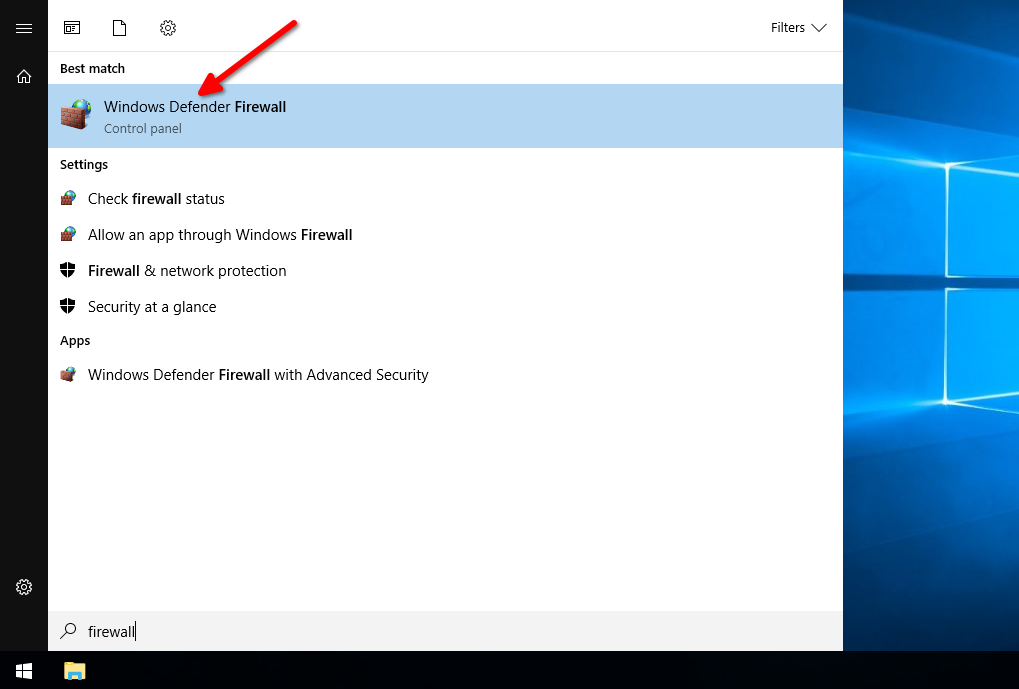

Bevor Sie die aktuelle Konfiguration ändern, ist es wichtig, Verbindungen auf der geplanten Portnummer zu aktivieren. Andernfalls wird die Windows Defender Firewall die Verbindung nach Änderung des Standard RDP-Ports beenden. Dies macht es unmöglich, eine Verbindung herzustellen, und Sie werden die Kontrolle über den Server verlieren. Klicken Sie auf das Startmenü und geben Sie das Wort Firewall auf der Tastatur ein. Klicken Sie dann auf Windows Defender Firewall:

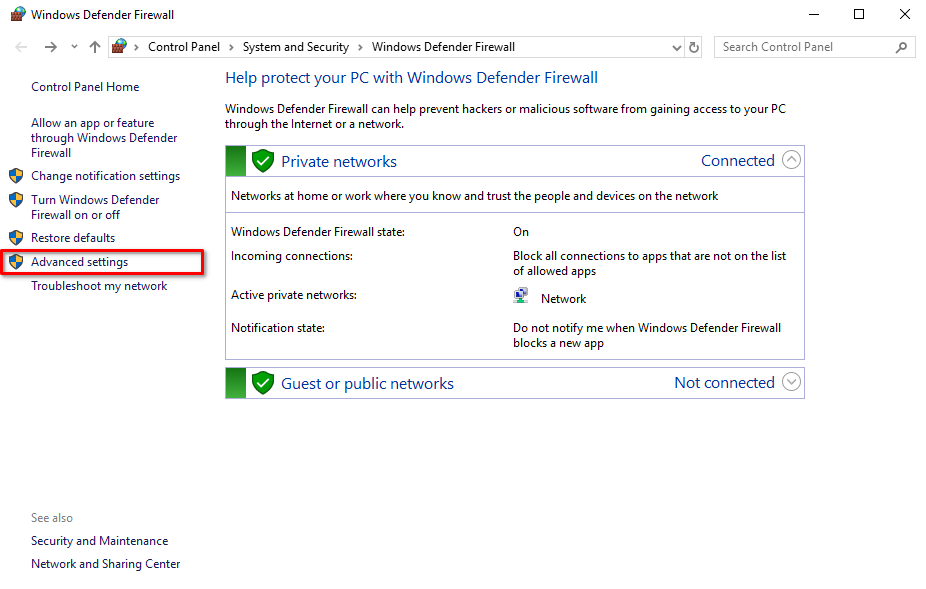

Wählen Sie Erweiterte Einstellungen aus dem Menü auf der linken Seite:

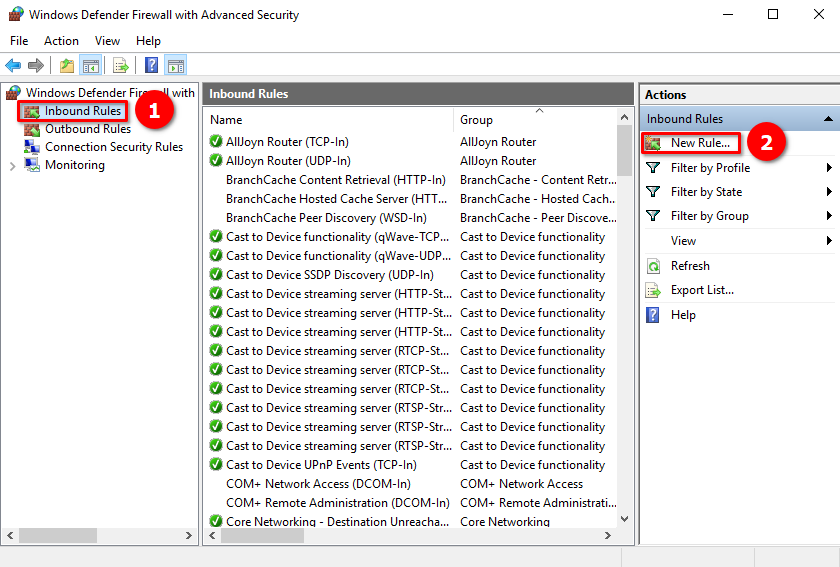

Klicken Sie auf Eingehende Regeln, dann auf Neue Regel...:

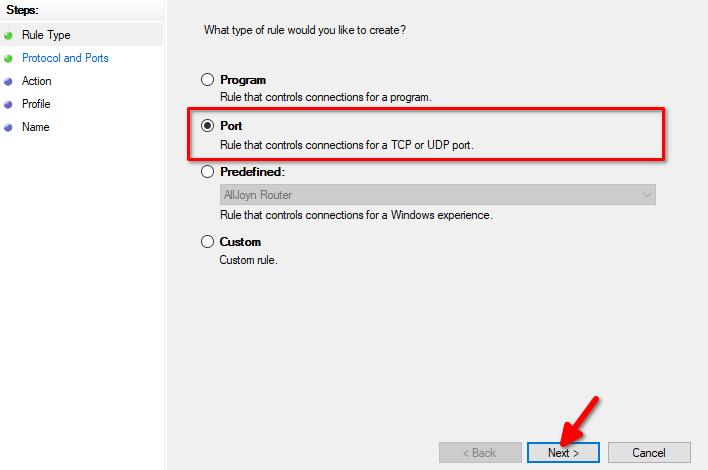

Der einfachste Weg ist, die Regel für den gewünschten Port zu erstellen. Markieren Sie Port und klicken Sie auf die Schaltfläche Weiter:

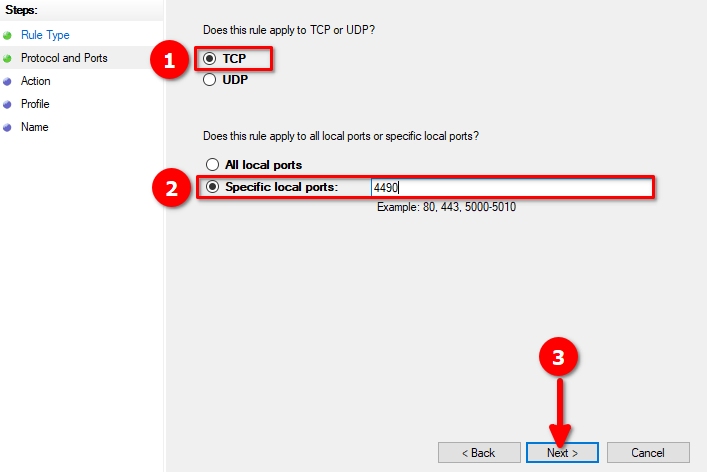

RDP verwendet das TCP-Protokoll. Kreuzen Sie das Feld TCP an und geben Sie den Port für RDP an. Wir empfehlen, eine Nummer aus diesem Bereich zu wählen: 1024-65535. Kreuzen Sie Bestimmte lokale Ports an und geben Sie die Nummer ein. Wir verwenden zum Beispiel den Port 4490:

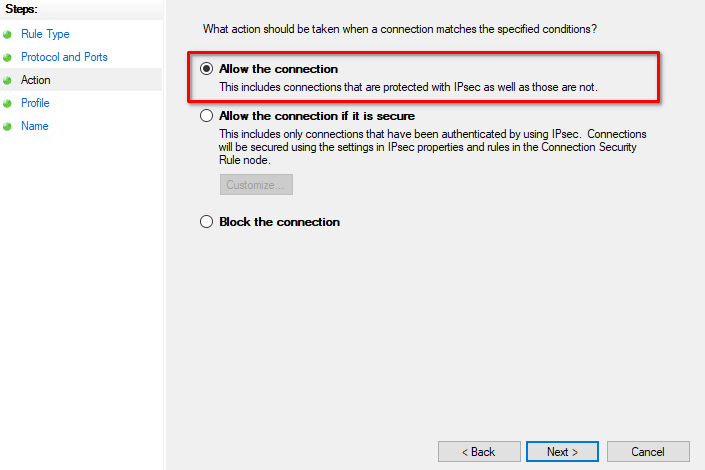

Lassen Sie uns festlegen, was die Regel tun wird. Aktivieren Sie Die Verbindung zulassen und fahren Sie mit der Schaltfläche Weiter fort:

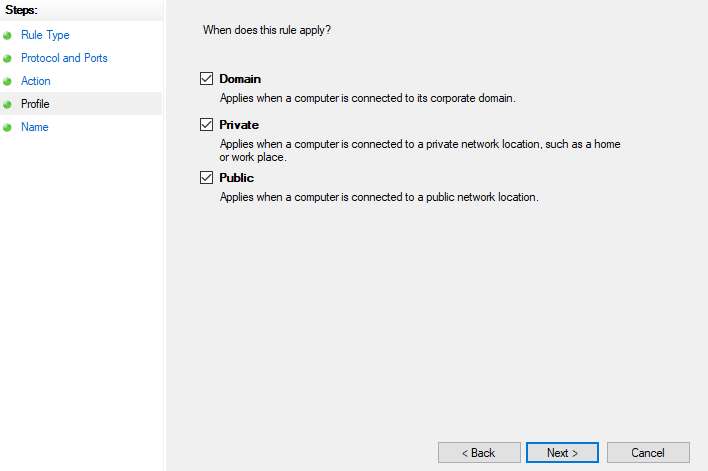

Markieren Sie jeden Punkt, der auf Ihre Sicherheitsrichtlinien zutrifft, und drücken Sie die Schaltfläche Weiter:

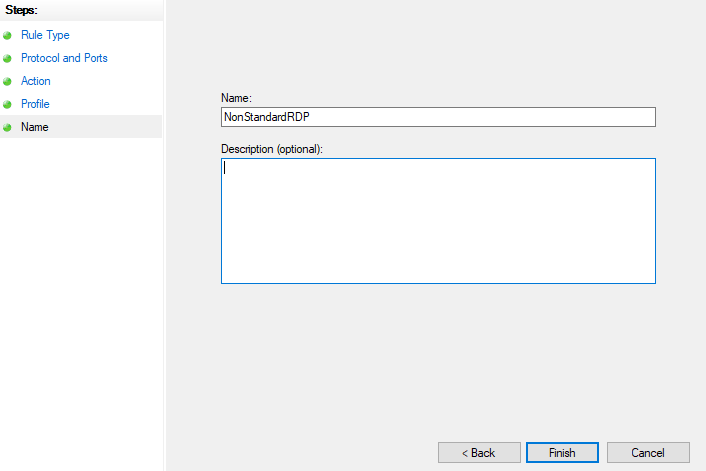

Lassen Sie uns der neuen Regel einen Namen geben: NonStandardRDP und speichern Sie sie mit der Schaltfläche Fertigstellen:

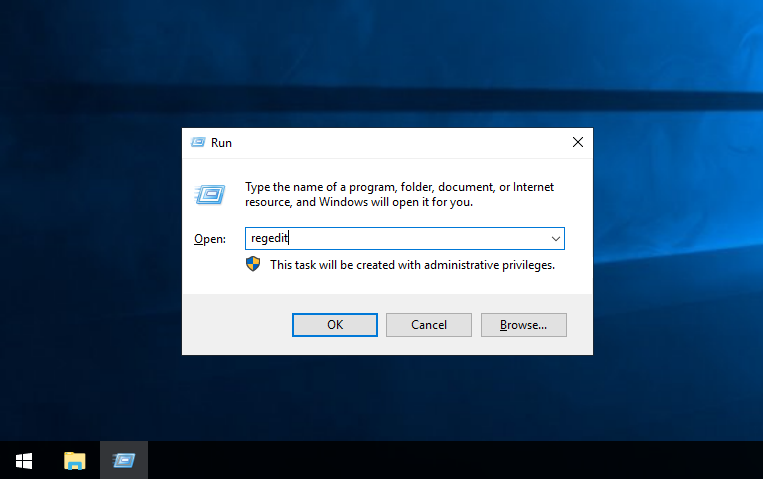

Die neue Regel wurde erfolgreich erstellt und wir können unseren Standard-RDP-Port ändern. Sie können die grafische Oberfläche nicht verwenden, um den RDP-Port zu ändern. Stattdessen müssen Sie den Registrierungseditor öffnen und den entsprechenden Wert dort ändern. Verwenden Sie die Tastenkombination Win + R, um das Befehlsfenster zu öffnen, geben Sie regedit ein und bestätigen Sie mit der Schaltfläche OK:

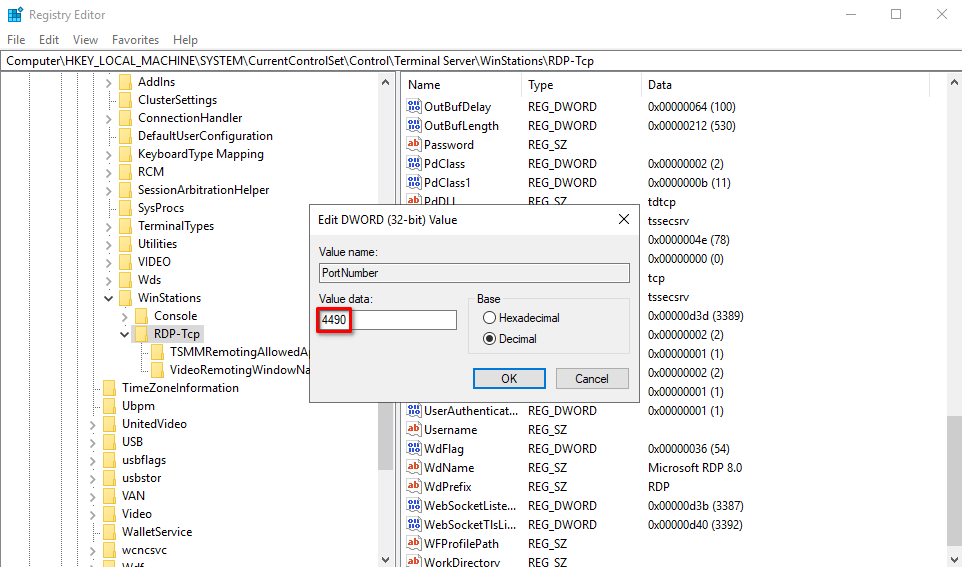

Im geöffneten Registrierungseditor müssen Sie die folgenden Zweige nacheinander öffnen:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Suchen Sie die Zeichenfolge PortNumber und doppelklicken Sie darauf:

Die hexadezimale Darstellung von Zahlen ist standardmäßig aktiviert. Klicken Sie auf Dezimal, geben Sie die neue Portnummer in das Feld Wertdaten ein und bestätigen Sie mit OK:

Jetzt können Sie den Registrierungseditor schließen und mit dem Neustart des Servers fortfahren. Danach können Sie sich mit dem neuen RDP-Port verbinden.

Zugriff von bestimmten IPs zulassen

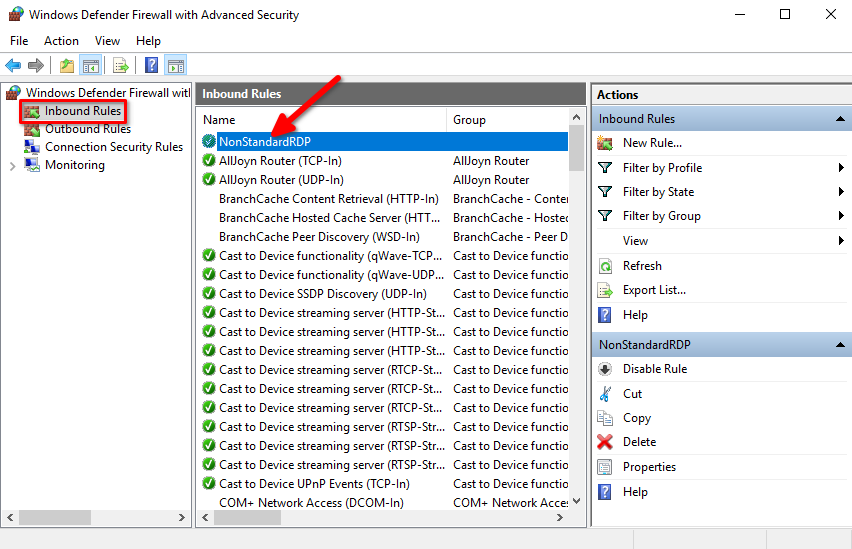

Jetzt wollen wir die Sicherheitsmaßnahmen verstärken, indem wir Verbindungen nur von bestimmten IP-Adressen zulassen. Verbindungen von anderen Adressen werden abgewiesen. Öffnen Sie erneut die Liste der eingehenden Regeln, wie oben beschrieben, und finden Sie unsere zuvor erstellte Regel namens NonStandardRDP, die Verbindungen zum Port 4490 zulässt. Doppelklicken Sie darauf, um das Eigenschaftenfenster zu öffnen:

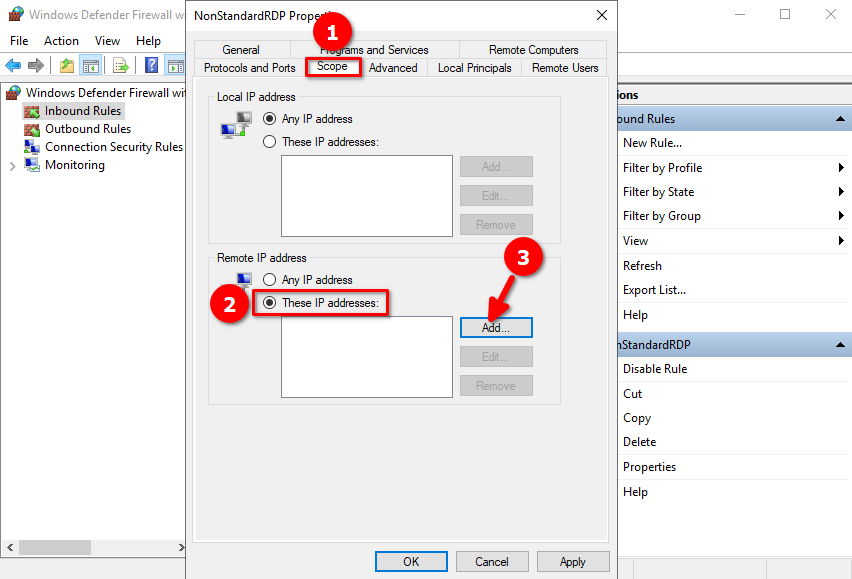

Klicken Sie auf Bereich, aktivieren Sie Diese IP-Adressen und klicken Sie auf die Schaltfläche Hinzufügen:

Sie können eine spezifische IP-Adresse oder ein gesamtes Subnetz von IPs eingeben, von denen aus Verbindungen zugelassen werden sollen, und dann auf OK klicken:

Bestätigen Sie die Regeländerung erneut mit OK. Jetzt können Sie sich nur noch von spezifischen Adressen aus mit dem Server verbinden. Neben der Suche nach der richtigen Portnummer müssen Angreifer auch die Quell-IP-Adresse fälschen.

Siehe auch:

Aktualisiert: 04.01.2026

Veröffentlicht: 24.06.2024